V této kapitole se naučíme používat nástroje pro prolamování Wi-Fi, které Kali Linux obsahuje. Je však důležité, aby bezdrátová karta, kterou máte, podporovala monitorovací režim.

Fern Wifi Cracker

Fern Wifi Cracker je jedním z nástrojů, které má Kali k prolamování bezdrátových sítí.

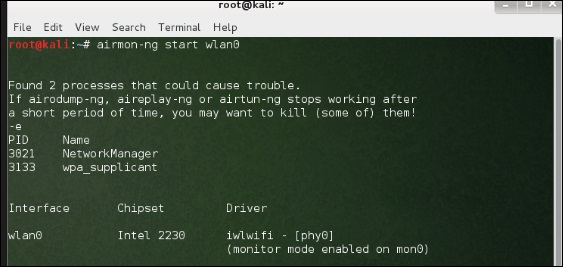

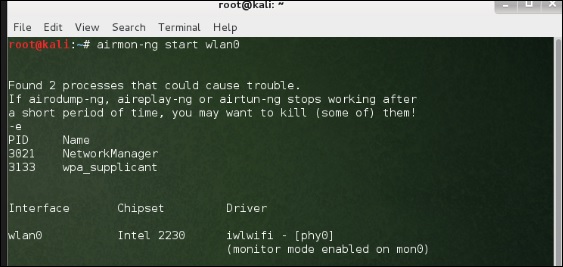

Před otevřením Fern bychom měli bezdrátovou kartu přepnout do monitorovacího režimu. To provedeme tak, že do terminálu zadáme příkaz „airmon-ng start wlan-0“.

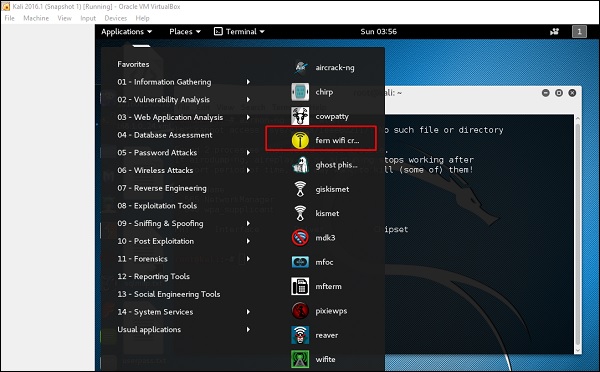

Nyní otevřeme program Fern Wireless Cracker.

Krok 1 – Aplikace → Klikněte na „Bezdrátové útoky“ → „Fern Wireless Cracker“.

Krok 2 – Vyberte bezdrátovou kartu podle následujícího obrázku.

Krok 3 – Klikněte na „Scan for Access Points“.

Krok 4 – Po dokončení skenování se zobrazí všechny nalezené bezdrátové sítě. V tomto případě byly nalezeny pouze „sítě WPA“.

Krok 5 – Klikněte na sítě WPA, jak je znázorněno na výše uvedeném snímku obrazovky. Zobrazí se všechny nalezené bezdrátové sítě. Obecně v sítích WPA provádí slovníkové útoky jako takové.

Krok 6 – Klikněte na „Browse“ a najděte seznam slov, který chcete použít pro útok.

Krok 7 – Klikněte na „Wifi Attack“.

Krok 8 – Po dokončení slovníkového útoku najde heslo a zobrazí se tak, jak je znázorněno na následujícím obrázku.

Kismet

Kismet je nástroj pro analýzu sítě WIFI. Jedná se o detektor bezdrátových sítí 802.11 na druhé vrstvě, sniffer a systém detekce narušení. Pracuje s jakoukoli bezdrátovou kartou, která podporuje režim surového monitorování (rfmon), a dokáže odposlouchávat provoz 802.11a/b/g/n. Identifikuje sítě sběrem paketů a také skryté sítě.

Chcete-li jej používat, přepněte bezdrátovou kartu do monitorovacího režimu, k čemuž v terminálu zadejte příkaz „airmon-ng start wlan-0“.

Naučme se, jak tento nástroj používat.

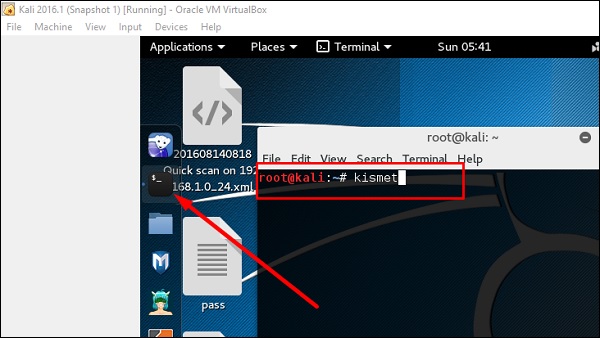

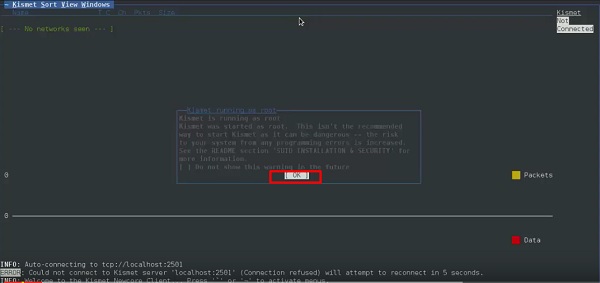

Krok 1 – Chcete-li jej spustit, otevřete terminál a zadejte „kismet“.

Krok 2 – Klikněte na „OK“.

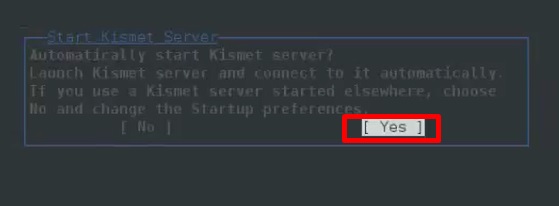

Krok 3 – Klikněte na „Ano“, když se zobrazí výzva ke spuštění serveru kismet. Jinak přestane fungovat.

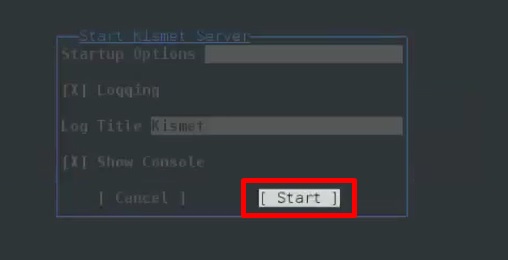

Krok 4 – Možnosti spuštění, ponechte jako výchozí. Klikněte na „Start“.

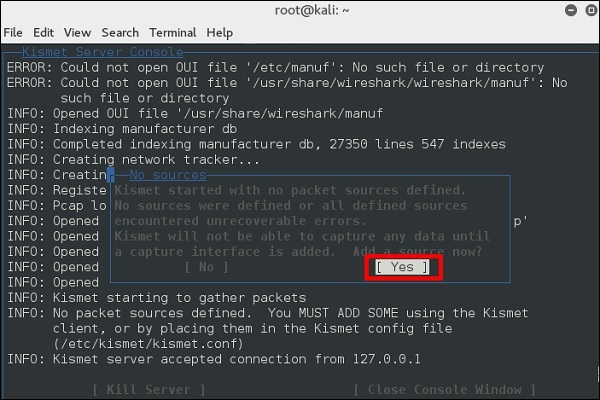

Krok 5 – Nyní se zobrazí tabulka s výzvou k definování bezdrátové karty. V takovém případě klikněte na Ano.

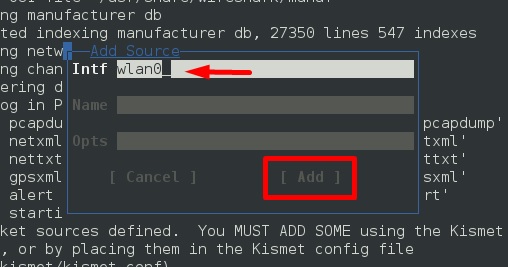

Krok 6 – V tomto případě je zdrojem bezdrátového připojení „wlan0“. Bude třeba jej zapsat do sekce „Intf“ → klikněte na tlačítko „Add“ (Přidat).

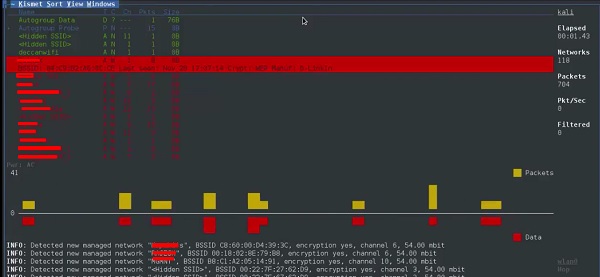

Krok 7 – Začne sniffování wifi sítí, jak ukazuje následující snímek obrazovky.

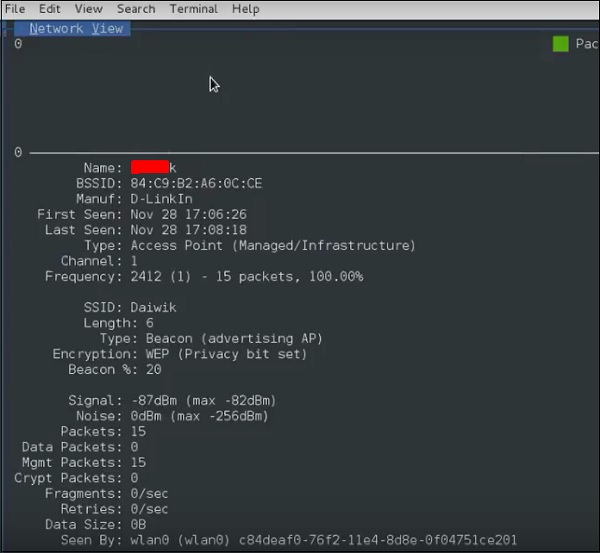

Krok 8 – Klikněte na libovolnou síť, vytvoří se podrobnosti o bezdrátové síti, jak je znázorněno na následujícím snímku obrazovky.

GISKismet

GISKismet je nástroj pro vizualizaci bezdrátových sítí, který prakticky znázorňuje data shromážděná pomocí aplikace Kismet. GISKismet ukládá informace do databáze, takže se můžeme dotazovat na data a vytvářet grafy pomocí jazyka SQL. GISKismet v současné době používá SQLite pro databázi a soubory GoogleEarth / KML pro tvorbu grafů.

Naučme se, jak tento nástroj používat.

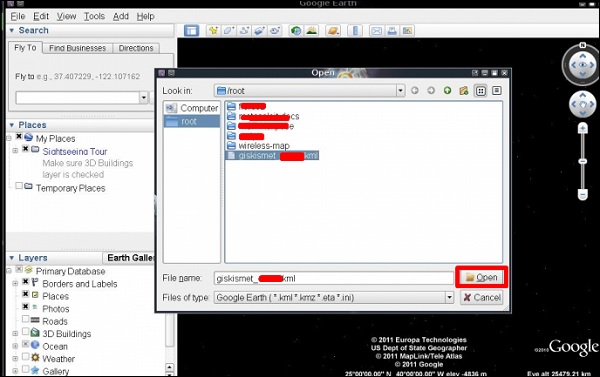

Krok 1 – Chcete-li otevřít GISKismet, přejděte na stránku:

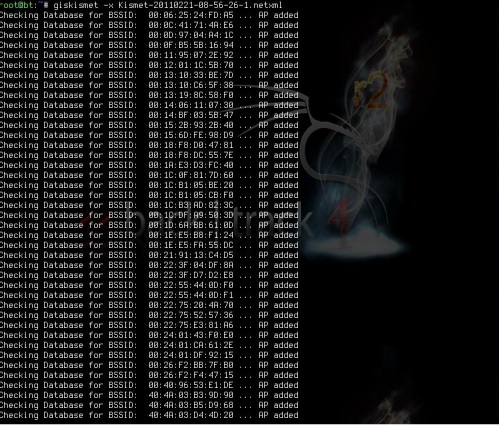

Jak si vzpomínáte v předchozí části, použili jsme nástroj Kismet ke zkoumání dat o bezdrátových sítích a všechna tato data Kismet balí do souborů netXML.

Krok 2 – Chcete-li tento soubor importovat do nástroje Giskismet, zadejte „root@kali:~# giskismet -x Kismetfilename.netxml“ a spustí se import souborů.

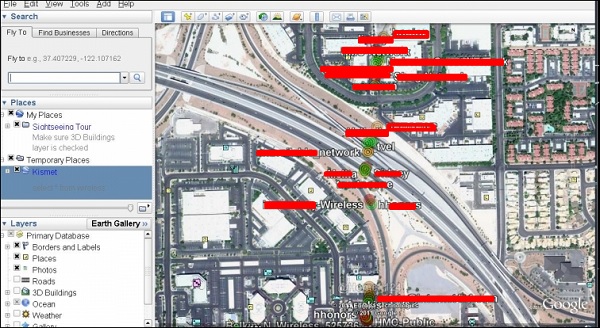

Po importu je můžeme importovat do Google Earth Hotspoty, které jsme našli předtím.

Krok 3 – Za předpokladu, že jsme již nainstalovali Google Earth, klikneme na Soubor → Otevřít soubor, který vytvořil Giskismet → Klikneme na „Otevřít“.

Zobrazí se následující mapa.

Ghost Phisher

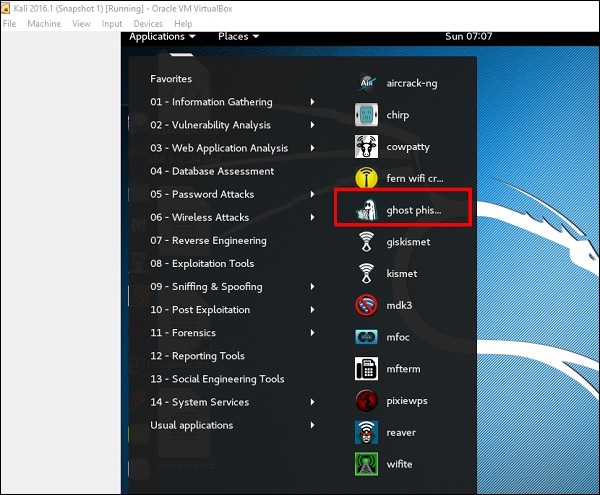

Ghost Phisher je populární nástroj, který pomáhá vytvářet falešné bezdrátové přístupové body a později vytvářet Man-in-The-Middle-Attack.

Krok 1 – Chcete-li jej otevřít, klikněte na Aplikace → Bezdrátové útoky → „ghost phishing“.

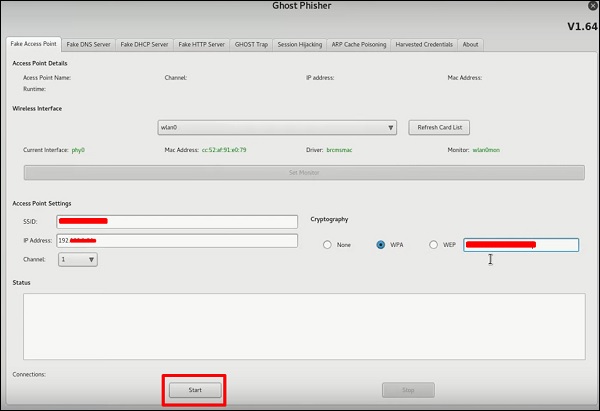

Krok 2 – Po otevření nastavíme falešný přístupový bod pomocí následujících údajů.

- Vstup bezdrátového rozhraní: wlan0

- SSID: název bezdrátového přístupového bodu

- IP adresa: IP, kterou bude mít přístupový bod

- WAP: Heslo, které bude mít tento identifikátor SSID pro připojení

Krok 3 – Klikněte na tlačítko Start.

Wifite

Jedná se o další nástroj pro prolamování bezdrátových sítí, který napadá více šifrovaných sítí WEP, WPA a WPS za sebou.

Nejprve musí být bezdrátová karta v režimu sledování.

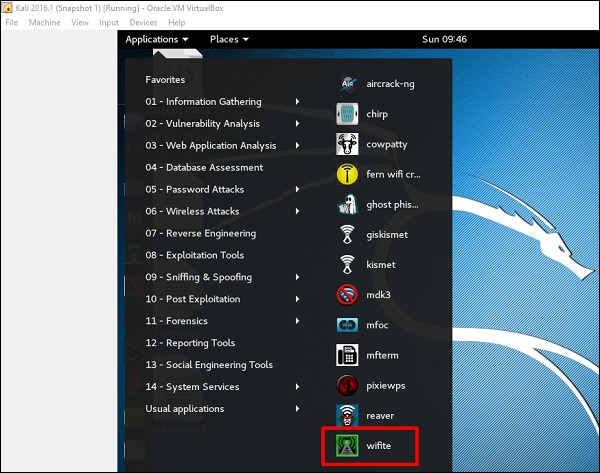

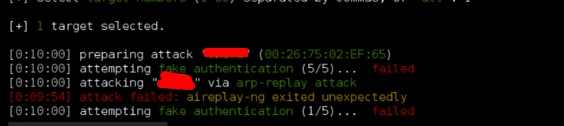

Krok 1 – Chcete-li jej otevřít, přejděte na Aplikace → Útok na bezdrátové sítě → Wifite.

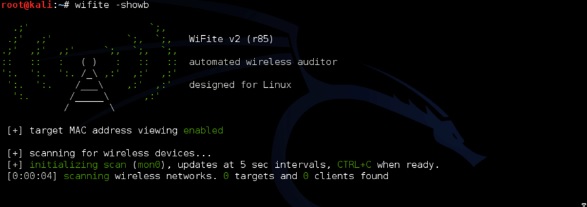

Krok 2 – Zadejte příkaz „wifite -showb „a vyhledejte sítě.

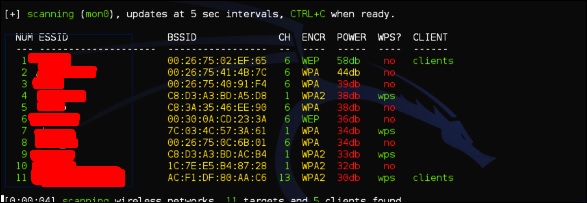

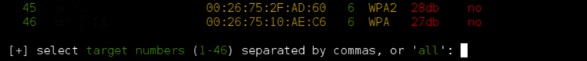

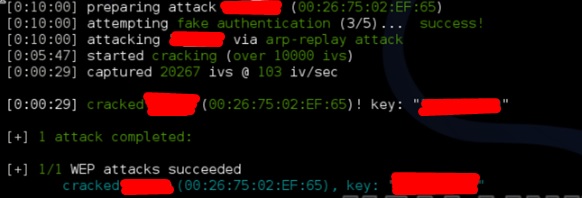

Krok 3 – Chcete-li zahájit útok na bezdrátové sítě, klikněte na klávesy Ctrl+C.

Krok 4 – Zadejte „1“ pro prolomení první bezdrátové sítě.

Krok 5 – Po dokončení útoku bude nalezen klíč.

.