I det här kapitlet kommer vi att lära oss att använda de verktyg för att knäcka Wi-Fi som Kali Linux har införlivat. Det är dock viktigt att det trådlösa kortet som du har ett stöd för övervakningsläge.

Fern Wifi Cracker

Fern Wifi cracker är ett av verktygen som Kali har för att knäcka trådlöst.

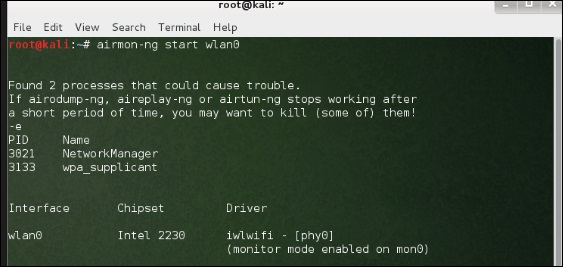

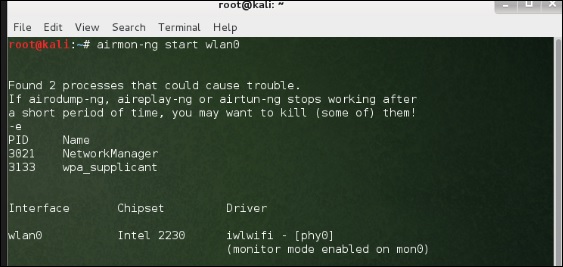

Innan vi öppnar Fern bör vi sätta det trådlösa kortet i övervakningsläge. För att göra detta skriver du ”airmon-ng start wlan-0” i terminalen.

Nu öppnar du Fern Wireless Cracker.

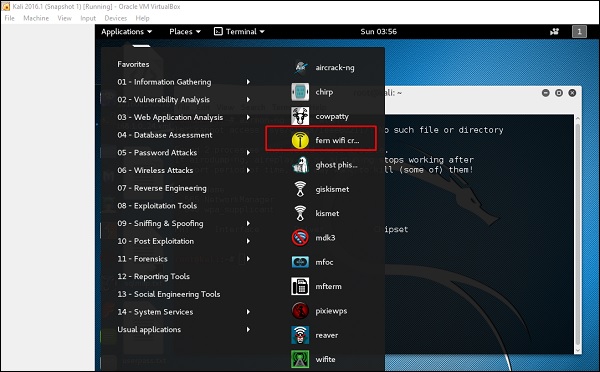

Steg 1 – Applikationer → Klicka på ”Wireless Attacks” → ”Fern Wireless Cracker”.

Steg 2 – Välj det trådlösa kortet som visas i följande skärmdump.

Steg 3 – Klicka på ”Scan for Access Points”.

Steg 4 – Efter avslutad skanning visas alla trådlösa nätverk som hittats. I det här fallet hittades endast ”WPA-nätverk”.

Steg 5 – Klicka på WPA-nätverk som visas i skärmdumpen ovan. Det visar alla trådlösa nätverk som hittats. I WPA-nätverk utförs vanligtvis ordboksattacker som sådana.

Steg 6 – Klicka på ”Browse” (Bläddra) och hitta ordlistan som ska användas för attacken.

Steg 7 – Klicka på ”Wifi Attack” (Wifi Attack).

Steg 8 – Efter att ha avslutat ordboksattacken hittade den lösenordet och det kommer att visas som visas i följande skärmdumpbild.

Kismet

Kismet är ett verktyg för att analysera WIFI-nätverk. Det är en 802.11 layer-2 trådlös nätverksdetektor, sniffer och intrångsdetekteringssystem. Det fungerar med alla trådlösa kort som stöder läget raw monitoring (rfmon) och kan sniffa 802.11a/b/g/n-trafik. Den identifierar nätverken genom att samla in paket och även dolda nätverk.

För att använda den måste du sätta det trådlösa kortet i övervakningsläge och för att göra detta skriver du ”airmon-ng start wlan-0” i terminalen.

Nu ska vi lära oss hur man använder det här verktyget.

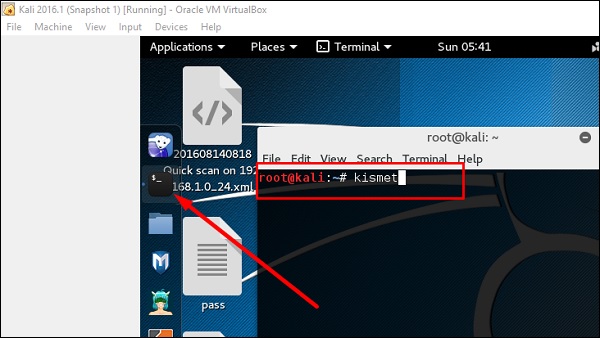

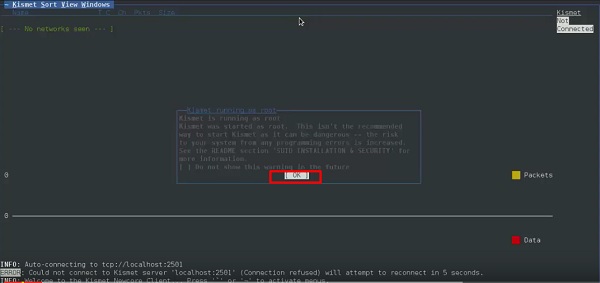

Steg 1 – För att starta det öppnar du terminalen och skriver ”kismet”.

Steg 2 – Klicka på ”OK”.

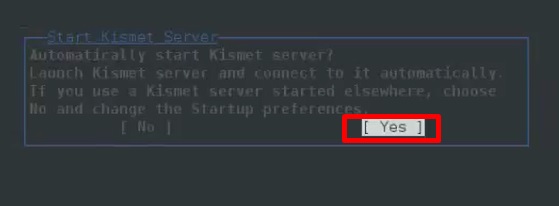

Steg 3 – Klicka på ”Ja” när den frågar om du vill starta Kismet Server. Annars slutar den att fungera.

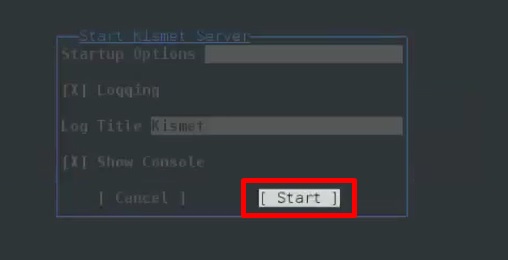

Steg 4 – Startalternativ, lämna som standard. Klicka på ”Start”.

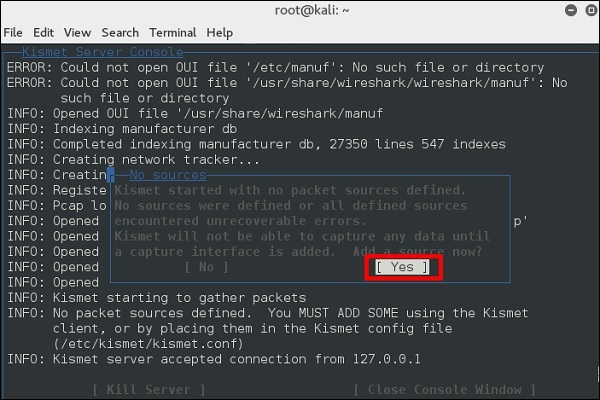

Steg 5 – Nu visas en tabell som ber dig definiera det trådlösa kortet. Klicka i så fall på Ja.

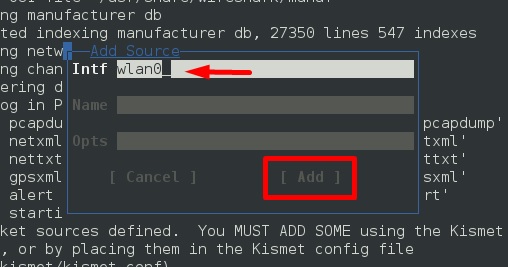

Steg 6 – I det här fallet är den trådlösa källan ”wlan0”. Den måste skrivas in i avsnittet ”Intf” → klicka på ”Add”.

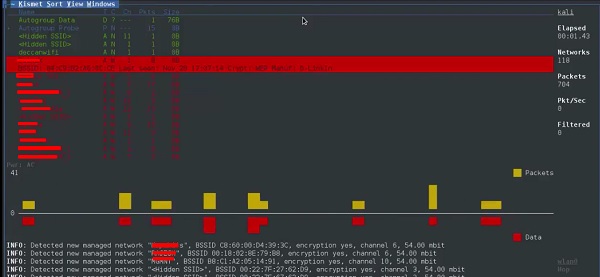

Steg 7 – Det kommer att börja sniffa wifi-nätverken som visas i följande skärmdump.

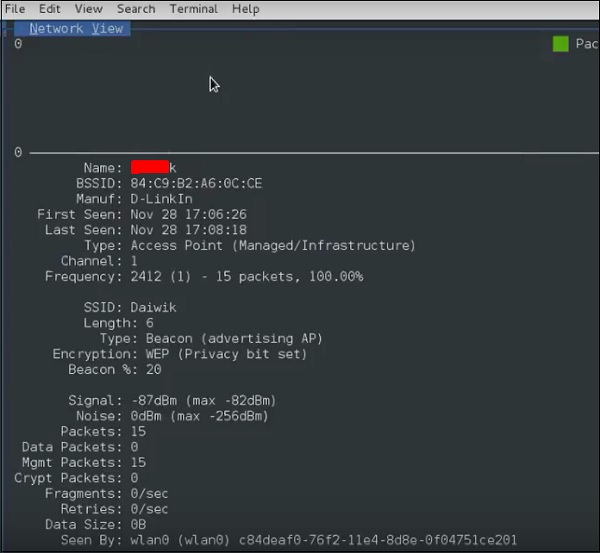

Steg 8 – Klicka på något nätverk, det producerar de trådlösa detaljerna som visas i följande skärmdump.

GISKismet

GISKismet är ett trådlöst visualiseringsverktyg för att representera data som samlats in med Kismet på ett praktiskt sätt. GISKismet lagrar informationen i en databas så att vi kan fråga efter data och generera grafer med hjälp av SQL. GISKismet använder för närvarande SQLite för databasen och GoogleEarth / KML-filer för grafer.

Låt oss lära oss hur man använder det här verktyget.

Steg 1 – För att öppna GISKismet, gå till: För att öppna Giskismet: Applikationer → Klicka på ”Wireless Attacks” → giskismet.

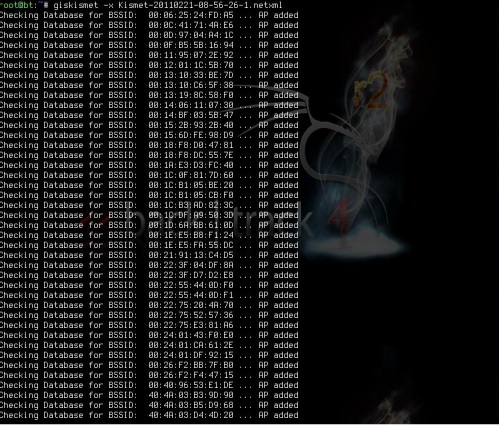

Som du minns i det föregående avsnittet använde vi Kismet-verktyget för att utforska data om trådlösa nätverk och alla dessa data packar Kismet i netXML-filer.

Steg 2 – För att importera den här filen till Giskismet skriver du ”root@kali:~# giskismet -x Kismetfilename.netxml” så börjar den importera filerna.

När de väl är importerade kan vi importera dem till Google Earth de Hotspots som vi hittade tidigare.

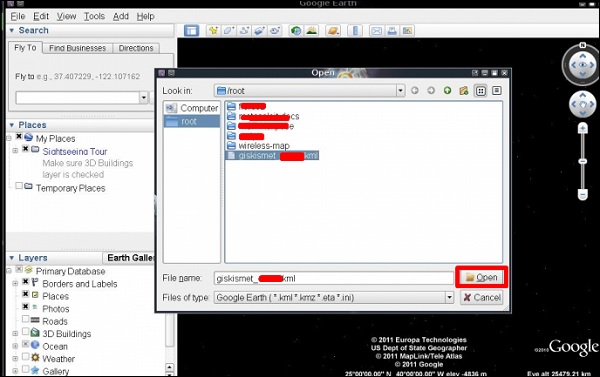

Steg 3 – Om vi antar att vi redan har installerat Google Earth klickar vi på File → Open File that Giskismet created → Click ”Open”.

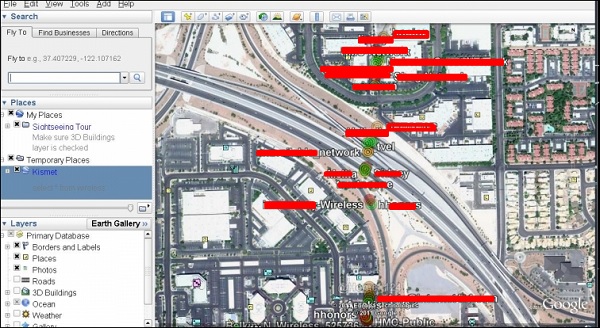

Den följande kartan kommer att visas.

Ghost Phisher

Ghost Phisher är ett populärt verktyg som hjälper till att skapa falska trådlösa åtkomstpunkter och sedan senare för att skapa Man-in-The-Middle-Attack.

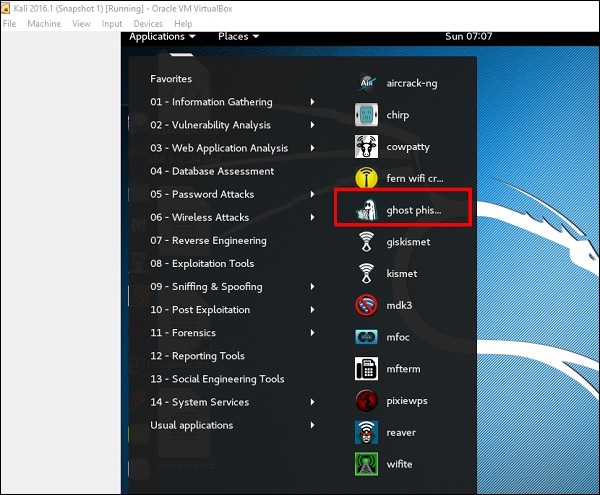

Steg 1 – För att öppna det klickar du på Applikationer → Trådlösa attacker → ”ghost phishing”.

Steg 2 – Efter att ha öppnat det kommer vi att konfigurera den falska AP:n med hjälp av följande uppgifter:

- Wireless Interface Input: wlan0

- SSID: wireless AP name

- IP-adress: IP: IP-adress som AP kommer att ha

- WAP: Steg 3 – Klicka på Start-knappen.

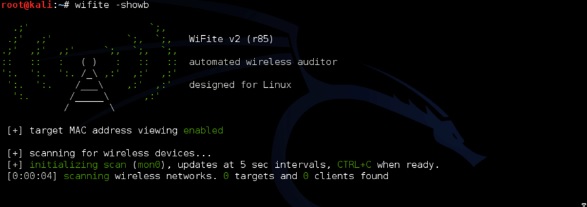

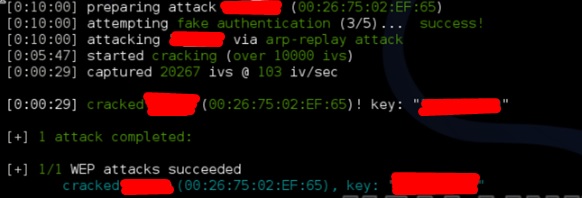

Wifite

Det är ett annat trådlöst verktyg som attackerar flera WEP-, WPA- och WPS-krypterade nätverk i rad.

Först måste det trådlösa kortet vara i övervakningsläge.

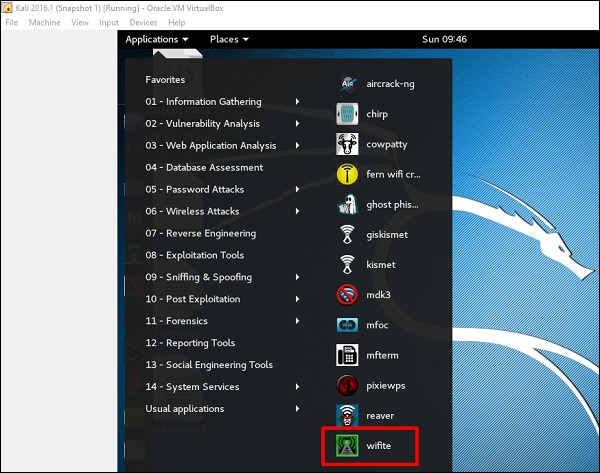

Steg 1 – För att öppna det, gå till Program → Trådlös attack → Wifite.

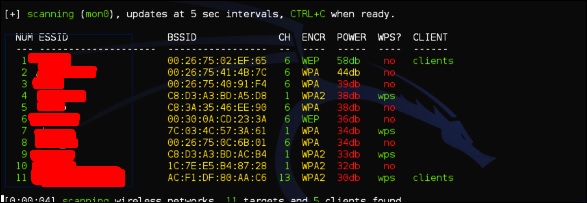

Steg 2 – Skriv ”wifite -showb ”för att söka efter nätverk.

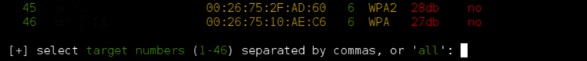

Steg 3 – För att börja attackera de trådlösa nätverken klickar du på Ctrl + C.

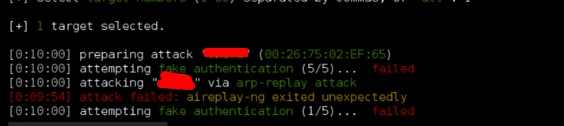

Steg 4 – Skriv ”1” för att knäcka det första trådlösa.

Steg 5 – När angreppet är klart kommer nyckeln att hittas.

Advertisements

Advertisements