Rețeaua dvs. de acasă – și tot ceea ce este conectat la ea – este ca un seif. În spatele conectării dvs. se află tone de informații valoroase, de la fișiere necriptate care conțin date personale până la dispozitive care pot fi deturnate și utilizate în orice scop. În această postare, vă vom arăta cum să vă cartografiați rețeaua, să aruncați o privire pe sub coperți pentru a vedea cine vorbește cu ce și cum să descoperiți dispozitivele sau procesele care pot absorbi lățimea de bandă (sau care sunt oaspeți neașteptați în rețeaua dvs.).

Acest browser nu suportă elementul video.

În concluzie: Veți putea recunoaște semnele că ceva din rețeaua dumneavoastră este compromis. Vom presupune că sunteți familiarizat cu câteva noțiuni de bază despre rețele, cum ar fi cum să găsiți lista de dispozitive a routerului și ce este o adresă MAC. Dacă nu, mergeți la școala noastră nocturnă Know Your Network (Cunoașteți-vă rețeaua) pentru a vă perfecționa mai întâi.

Înainte de a merge mai departe, totuși, ar trebui să emitem un avertisment: Folosiți aceste puteri pentru bine și rulați aceste instrumente și comenzi numai pe hardware sau rețele pe care le dețineți sau le gestionați. Departamentul IT din cartierul dvs. prietenos nu v-ar plăcea să scanați porturi sau să adulmecați pachete în rețeaua corporativă, și nici toți oamenii de la cafeneaua dvs. locală.

Anunț

- Primul pas: Realizați o hartă a rețelei

- Pasul doi: Sondați-vă rețeaua pentru a vedea cine se află în ea

- Descărcați și instalați Nmap

- Comparați lista lui Nmap cu lista routerului dvs.

- Pasul trei: Adulmecați și vedeți cu cine vorbește toată lumea

- Instalare Wireshark

- Analizați activitatea sumară

- Pasul patru: Jucați pe termen lung și înregistrați-vă capturile

- Folosiți un software de monitorizare a rețelei

- Verificați jurnalul routerului

- Țineți Wireshark în funcțiune

- Pasul cinci: Blocați rețeaua

Primul pas: Realizați o hartă a rețelei

Înainte de a vă conecta la computer, scrieți ceea ce credeți că știți despre rețeaua dumneavoastră. Începeți cu o foaie de hârtie și notați toate dispozitivele conectate. Aceasta include lucruri precum televizoarele inteligente, difuzoarele inteligente, laptopurile și computerele, tabletele și telefoanele sau orice alt dispozitiv care ar putea fi conectat la rețeaua dumneavoastră. Dacă vă ajută, desenați o hartă a casei dvs. cameră cu cameră. Apoi, notați fiecare dispozitiv și unde se află. S-ar putea să fiți surprins de numărul exact de dispozitive pe care le aveți conectate la internet în același timp.

Publicitate

Administratorii de rețea și inginerii vor recunoaște acest pas – este primul pas în explorarea oricărei rețele cu care nu sunteți familiarizat. Faceți un inventar al dispozitivelor din ea, identificați-le și apoi vedeți dacă realitatea se potrivește cu ceea ce vă așteptați. Dacă (sau când) nu se potrivește, veți putea separa rapid ceea ce știți de ceea ce nu știți.

Ați putea fi tentat să vă conectați pur și simplu la routerul dvs. și să vă uitați la pagina sa de stare pentru a vedea ce este conectat, dar nu faceți asta încă. Dacă nu puteți identifica tot ceea ce se află în rețeaua dvs. prin adresa IP și MAC, veți obține doar o listă mare de lucruri – una care include orice intruși sau profitori. Faceți mai întâi un inventar fizic, apoi treceți la cel digital.

Anunț

Pasul doi: Sondați-vă rețeaua pentru a vedea cine se află în ea

Publicitate

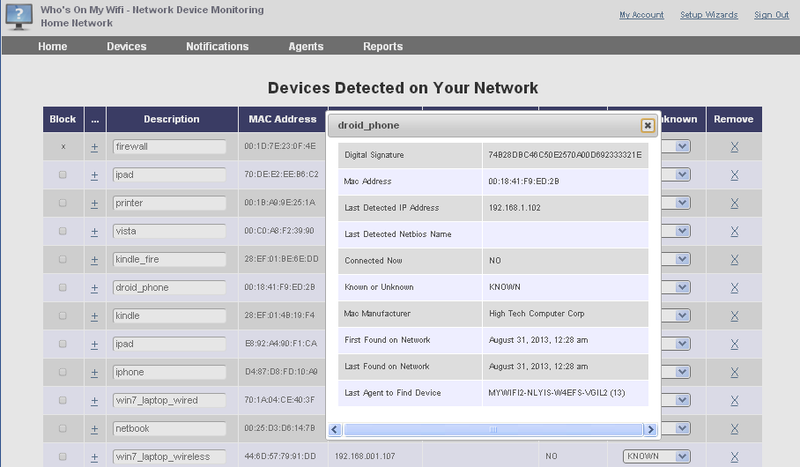

După ce aveți o hartă fizică a rețelei dvs. și o listă a tuturor dispozitivelor de încredere, este timpul să săpați. Conectați-vă la routerul dvs. și verificați lista sa de dispozitive conectate. Aceasta vă va oferi o listă de bază cu nume, adrese IP și adrese MAC. Nu uitați că lista de dispozitive a routerului dvs. poate să vă arate sau nu totul. Ar trebui, dar unele routere vă arată doar dispozitivele care folosesc routerul pentru adresa IP. Oricum ar fi, păstrați acea listă la o parte – este bună, dar noi vrem mai multe informații.

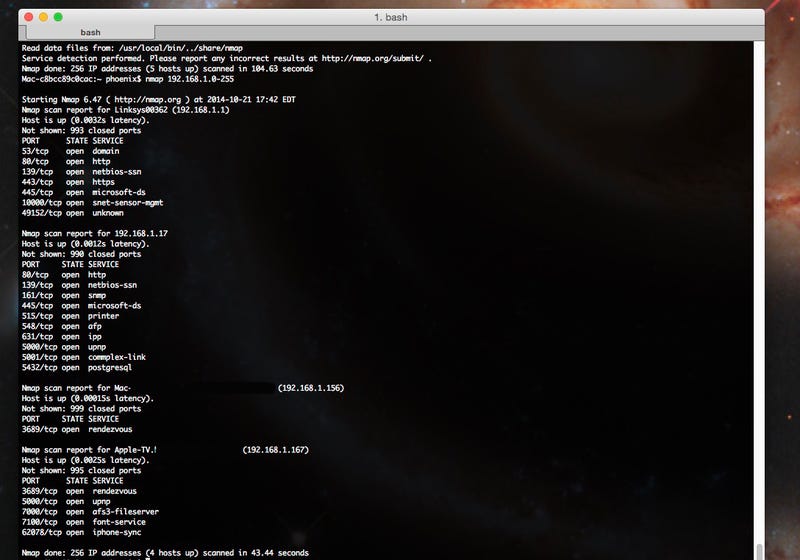

Descărcați și instalați Nmap

În continuare, ne vom îndrepta către vechiul nostru prieten Nmap. Pentru cei care nu sunt familiarizați, Nmap este un instrument de scanare a rețelei cross-platform, open-source, care poate găsi dispozitive sunt în rețeaua dvs., împreună cu o tonă de detalii despre aceste dispozitive. Puteți vedea sistemul de operare pe care îl folosesc, adresele IP și MAC, și chiar porturile și serviciile deschise. Descărcați Nmap de aici, consultați aceste ghiduri de instalare pentru a-l configura și urmați aceste instrucțiuni pentru a descoperi gazdele din rețeaua dvs. casnică.

Publicitate

O singură opțiune este să instalați și să rulați Nmap din linia de comandă (dacă doriți o interfață grafică, Zenmap vine de obicei cu programul de instalare). Scanați intervalul IP pe care îl utilizați pentru rețeaua dvs. de acasă. Acest lucru a descoperit majoritatea dispozitivelor active din rețeaua mea de acasă, cu excepția câtorva pe care am o securitate îmbunătățită (deși și acelea au putut fi descoperite cu ajutorul unor comenzi Nmap, pe care le puteți găsi în link-ul de mai sus).

Anunț

Comparați lista lui Nmap cu lista routerului dvs.

Ar trebui să vedeți aceleași lucruri pe ambele liste, cu excepția cazului în care ceva ce ați notat mai devreme este oprit acum. Dacă vedeți ceva pe routerul dvs. pe care Nmap nu l-a evidențiat, încercați să folosiți Nmap împotriva acelei adrese IP direct.

Anunț

Apoi uitați-vă la informațiile pe care Nmap le găsește despre dispozitiv. Dacă pretinde că este un Apple TV, probabil că nu ar trebui să aibă în funcțiune servicii precum http, de exemplu. Dacă pare ciudat, sondați-l în mod specific pentru mai multe informații.

Nmap este un instrument extrem de puternic, dar nu este cel mai ușor de utilizat. Dacă sunteți puțin timorat, aveți și alte opțiuni. Angry IP Scanner este un alt utilitar cross-platform care are o interfață arătoasă și ușor de utilizat și care vă va oferi o mare parte din aceleași informații. Wireless Network Watcher este un utilitar pentru Windows care scanează rețelele wireless la care sunteți conectat. Glasswire este o altă opțiune excelentă care vă va notifica atunci când dispozitivele se conectează sau se deconectează de la rețeaua dumneavoastră.

Anunț

Pasul trei: Adulmecați și vedeți cu cine vorbește toată lumea

Până acum, ar trebui să aveți o listă de dispozitive pe care le cunoașteți și în care aveți încredere, precum și o listă de dispozitive pe care le-ați găsit conectate la rețeaua dumneavoastră. Cu puțin noroc, ați terminat aici și totul fie se potrivește, fie se explică de la sine (cum ar fi un televizor care este în prezent oprit, de exemplu).

Anunț

Cu toate acestea, dacă vedeți actori pe care nu îi recunoașteți, servicii care rulează și care nu corespund dispozitivului (De ce rulează Roku-ul meu postgresql?) sau dacă altceva vi se pare în neregulă, este timpul să faceți un pic de sniffing. Sniffing de pachete, adică.

Când două computere comunică, fie în rețeaua dumneavoastră, fie pe internet, acestea își trimit unul altuia biți de informații numite „pachete”. Puse împreună, aceste pachete creează fluxuri de date complexe care alcătuiesc videoclipurile pe care le vizionăm sau documentele pe care le descărcăm. Sniffing-ul de pachete este procesul de capturare și examinare a acelor biți de informații pentru a vedea unde se duc și ce conțin.

Anunț

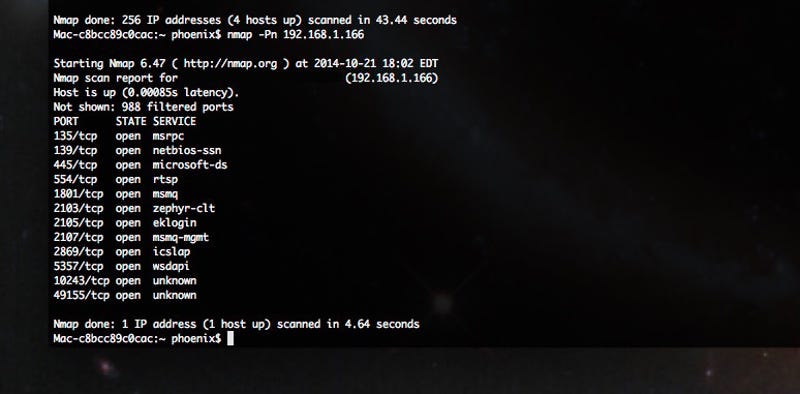

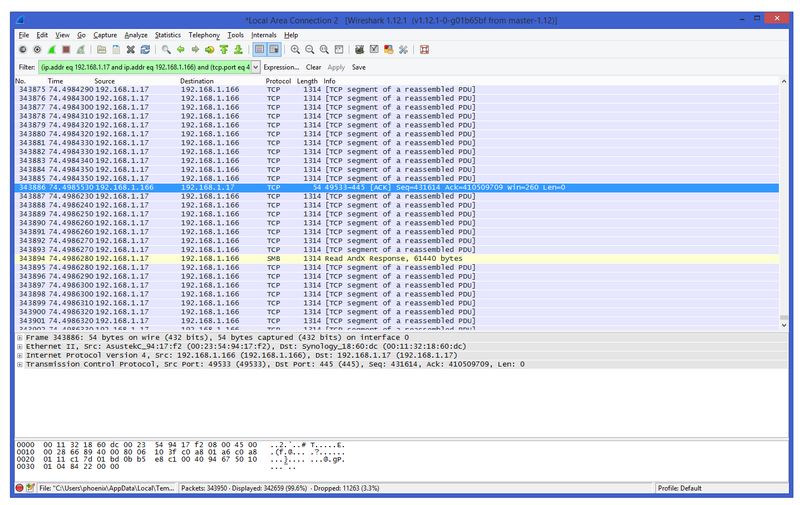

Instalare Wireshark

Pentru a face acest lucru, vom avea nevoie de Wireshark. Este o unealtă de monitorizare a rețelei cross-platformă pe care am folosit-o pentru a face puțină adulmecare de pachete în ghidul nostru pentru adulmecarea parolelor și a cookie-urilor. În acest caz, îl vom folosi într-o manieră similară, dar scopul nostru nu este să capturăm ceva anume, ci doar să monitorizăm ce tipuri de trafic circulă prin rețea.

Publicitate

Pentru a face acest lucru, va trebui să rulați Wireshark pe wifi în „promiscuous mode”. Asta înseamnă că nu caută doar pachetele care se îndreaptă spre sau de la computerul dumneavoastră – ci vrea să colecteze orice pachete pe care le poate vedea în rețeaua dumneavoastră.

Să urmați acești pași pentru a vă configura:

- Descărcați și instalați Wireshark

- Selectați adaptorul dumneavoastră wifi.

- Click Capture > Options-și după cum puteți vedea în videoclipul de mai sus (prin amabilitatea celor de la Hak5), puteți selecta „Capture all in promiscuous mode” pentru acel adaptor.

Advertisment

Acum puteți începe să capturați pachetele. Când începeți capturarea, veți obține o mulțime de informații. Din fericire, Wireshark anticipează acest lucru și facilitează filtrarea.

Anunț

Din moment ce căutăm doar să vedem ce fac actorii suspecți din rețeaua dumneavoastră, asigurați-vă că sistemul în cauză este online. Dați-i drumul și capturați un trafic de câteva minute. Apoi, puteți filtra acel trafic pe baza adresei IP a acelui dispozitiv folosind filtrele încorporate de Wireshark.

Făcând acest lucru vă oferă o vizualizare rapidă a persoanelor cu care vorbește acea adresă IP și ce informații trimit înainte și înapoi. Puteți face clic dreapta pe oricare dintre aceste pachete pentru a le inspecta, pentru a urmări conversația dintre ambele capete și pentru a filtra întreaga captură în funcție de IP sau conversație. Pentru mai multe, consultați instrucțiunile detaliate de filtrare de la Wireshark.

Publicitate

S-ar putea să nu știți la ce vă uitați (încă) – dar aici intervine un pic de cercetare.

Analizați activitatea sumară

Dacă vedeți acel computer suspect vorbind la o adresă IP ciudată, utilizați comanda nslookup (în promptul de comandă în Windows sau într-un terminal în OS X sau Linux) pentru a obține numele de gazdă al acestuia. Acesta vă poate spune multe despre locația sau tipul de rețea la care se conectează calculatorul. Wireshark vă spune, de asemenea, care sunt porturile folosite, așa că căutați pe Google numărul portului și vedeți ce aplicații îl folosesc.

Publicitate

Dacă, de exemplu, aveți un computer care se conectează la un nume de gazdă ciudat pe porturi folosite adesea pentru IRC sau pentru transferul de fișiere, este posibil să aveți un intrus. Desigur, dacă descoperiți că dispozitivul se conectează la servicii de renume prin porturi utilizate în mod obișnuit pentru lucruri precum e-mail sau HTTP/HTTPS, este posibil să fi dat peste o tabletă pe care colegul dvs. de cameră nu v-a spus că o deține sau cineva de alături care vă fură wifi-ul. În orice caz, veți avea datele necesare pentru a vă da seama de unul singur.

Pasul patru: Jucați pe termen lung și înregistrați-vă capturile

Publicitate

Desigur, nu toți actorii răi din rețeaua dvs. vor fi online și vor lipi în timp ce îi căutați. Până în acest moment, v-am învățat cum să verificați dispozitivele conectate, să le scanați pentru a identifica cine sunt cu adevărat și apoi să adulmecați puțin din traficul lor pentru a vă asigura că totul este în regulă. Cu toate acestea, ce faceți dacă computerul suspect își face treaba murdară noaptea, când dormiți, sau dacă cineva vă fură wifi-ul când sunteți la serviciu toată ziua și nu sunteți prin preajmă pentru a verifica?

Folosiți un software de monitorizare a rețelei

Există câteva modalități de a aborda acest aspect. O opțiune este să folosiți un program precum Glasswire, pe care l-am menționat mai devreme. Acest software vă va alerta atunci când cineva se conectează la rețeaua dvs. Când vă treziți dimineața sau veniți acasă de la serviciu, puteți vedea ce s-a întâmplat în timp ce nu vă uitați.

Anunț

Verificați jurnalul routerului

Următoarea opțiune este să folosiți capacitățile de logare ale routerului dumneavoastră. Îngropată adânc în opțiunile de depanare sau de securitate ale routerului dvs. se află de obicei o filă dedicată logării. Cât de mult puteți consemna și ce fel de informații variază în funcție de router, dar opțiunile pot include IP-ul de intrare, numărul portului de destinație, IP-ul de ieșire sau URL-ul filtrat de dispozitivul din rețea, adresa IP internă și adresa MAC a acestora și ce dispozitive din rețea au verificat adresa IP a routerului prin DHCP (și, prin proxy, care nu au făcut-o).) Este destul de robust și, cu cât lăsați jurnalele să funcționeze mai mult timp, cu atât mai multe informații puteți capta.

Publicitate

Firmware-urile personalizate, cum ar fi DD-WRT și Tomato (pe care v-am arătat cum să le instalați), vă permit să monitorizați și să înregistrați lățimea de bandă și dispozitivele conectate atât timp cât doriți și pot chiar să descarce aceste informații într-un fișier text pe care îl puteți analiza ulterior. În funcție de modul în care v-ați configurat routerul, acesta poate chiar să vă trimită acel fișier prin e-mail în mod regulat sau să îl arunce pe un hard disk extern sau pe un NAS.

În orice caz, utilizarea funcției de logare a routerului dvs., adesea ignorată, este o modalitate excelentă de a vedea dacă, de exemplu, după miezul nopții și când toată lumea a plecat la culcare, PC-ul dvs. de jocuri începe brusc să crâșnească și să transmită o mulțime de date de ieșire, sau dacă aveți un lipitor obișnuit căruia îi place să se urce pe wifi-ul dvs. și să înceapă să descarce torrente la ore ciudate.

Publicitate

Țineți Wireshark în funcțiune

Opțiunea dvs. finală, și un fel de opțiune nucleară în acest caz, este să lăsați Wireshark să captureze timp de ore sau zile întregi. Nu este ceva nemaiauzit și mulți administratori de rețea fac acest lucru atunci când analizează cu adevărat un comportament ciudat al rețelei. Este o modalitate excelentă de a depista actorii răi sau dispozitivele care vorbesc. Cu toate acestea, este necesar să lăsați un computer pornit timp îndelungat, să adulmecați în mod constant pachetele din rețea, să capturați tot ceea ce trece prin ea, iar aceste jurnale pot ocupa o bună parte din spațiu. Puteți scurta lucrurile prin filtrarea capturilor în funcție de IP sau de tipul de trafic, dar dacă nu sunteți sigur de ceea ce căutați, veți avea o mulțime de date de cernut atunci când vă uitați la o captură chiar și pe parcursul a câteva ore. Totuși, vă va spune cu siguranță tot ce trebuie să știți.

Publicitate

În toate aceste cazuri, odată ce aveți suficiente date înregistrate, veți putea afla cine vă folosește rețeaua, când și dacă dispozitivul lor se potrivește cu harta rețelei pe care ați făcut-o mai devreme.

Publicitate

Pasul cinci: Blocați rețeaua

Dacă ați urmărit până aici, ați identificat dispozitivele care ar trebui să se poată conecta la rețeaua dvs. de acasă, cele care se conectează efectiv, ați identificat diferențele și, sperăm, v-ați dat seama dacă există actori răi, dispozitive neașteptate sau lipitori care dau târcoale. Acum tot ce trebuie să faceți este să vă ocupați de ei și, în mod surprinzător, aceasta este partea cea mai ușoară.

Publicitate

Sângerușii Wi-Fi vor fi dați afară imediat ce vă blocați routerul. Înainte de a face orice altceva, schimbați parola routerului și dezactivați WPS, dacă este activat. Dacă cineva a reușit să se logheze direct în routerul dvs., nu doriți să schimbați alte lucruri doar pentru ca acesta să se logheze și să redobândească accesul. Asigurați-vă că folosiți o parolă bună și puternică, care este dificil de forțat prin forță brută.

În continuare, verificați dacă există actualizări de firmware. Dacă lipitoarea dvs. s-a folosit de un exploit sau de o vulnerabilitate în firmware-ul routerului, acest lucru îi va ține departe – presupunând că acel exploit a fost corectat, bineînțeles. În cele din urmă, asigurați-vă că modul de securitate wireless este setat la WPA2 (deoarece WPA și WEP sunt foarte ușor de spart) și schimbați parola wifi cu o altă parolă bună, lungă, care nu poate fi forțată. Apoi, singurele dispozitive care ar trebui să fie capabile să se reconecteze sunt cele cărora le dați noua parolă.

Publicitate

Acesta ar trebui să se ocupe de oricine vă fură wifi-ul și își face toate descărcările în rețeaua dvs. în loc de a lor. Te va ajuta și cu securitatea prin cablu. Dacă puteți, ar trebui, de asemenea, să luați câteva măsuri suplimentare de securitate wireless, cum ar fi dezactivarea administrării de la distanță sau dezactivarea UPnP.

Anunț

Pentru actorii răi de pe computerele dvs. cu fir, aveți ceva de vânat. Dacă este de fapt un dispozitiv fizic, acesta ar trebui să aibă o conexiune directă la routerul dvs. Începeți să urmăriți cablurile și să vorbiți cu colegii de cameră sau cu familia dvs. pentru a vedea ce se întâmplă. În cel mai rău caz, puteți oricând să vă conectați din nou la router și să blocați complet acea adresă IP suspectă. Proprietarul acelui set-top box sau al acelui computer conectat în liniște va veni în fugă destul de repede atunci când nu va mai funcționa.

Publicitate

Cele mai mari motive de îngrijorare aici, totuși, sunt computerele compromise. Un desktop care a fost deturnat și alăturat unui botnet pentru extragerea de Bitcoin peste noapte, de exemplu, sau o mașină infectată cu malware care sună acasă și vă trimite informațiile personale către cine știe unde, poate fi rău.

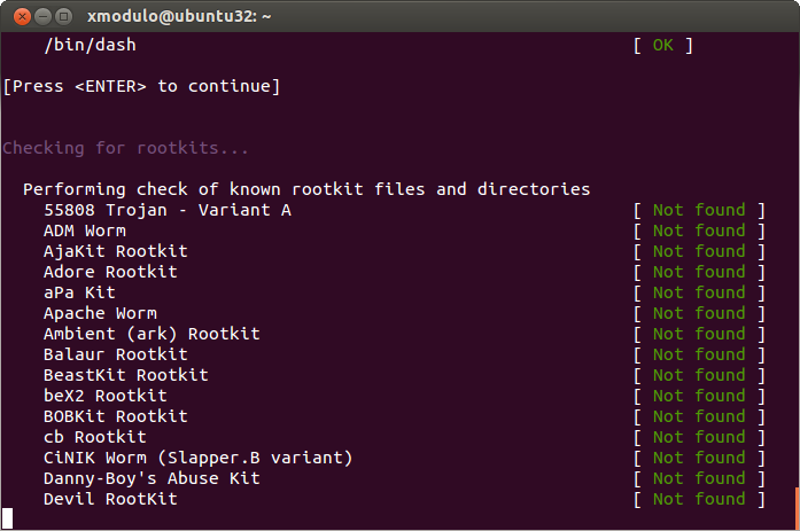

După ce vă restrângeți căutarea la calculatoare specifice, este timpul să descoperiți unde se află problema pe fiecare mașină. Dacă sunteți cu adevărat îngrijorat, adoptați abordarea inginerului de securitate a problemei: odată ce mașinile dvs. sunt deținute, ele nu mai sunt demne de încredere. Aruncați-le în aer, reinstalați-le și restaurați-le din copiile de rezervă. (Aveți copii de rezervă ale datelor dumneavoastră, nu-i așa?) Doar asigurați-vă că vă supravegheați PC-ul – nu doriți să restaurați de pe o copie de rezervă infectată și să începeți procesul din nou.

Publicitate

Dacă sunteți dispus să vă suflecați mânecile, puteți să vă luați un utilitar antivirus solid și un scanner anti-malware la cerere (da, veți avea nevoie de ambele) și să încercați să curățați calculatorul în cauză. Dacă ați văzut trafic pentru un anumit tip de aplicație, căutați să vedeți dacă nu este vorba de malware sau doar de ceva instalat de cineva care se comportă prost. Continuați să scanați până când totul se dovedește curat și continuați să verificați traficul de la acel computer pentru a vă asigura că totul este în regulă.

Publicitate

Am zgâriat doar suprafața aici când vine vorba de monitorizarea și securitatea rețelei. Există tone de instrumente și metode specifice pe care experții le folosesc pentru a-și securiza rețelele, dar acești pași vor funcționa și pentru dvs. dacă sunteți administratorul rețelei pentru casa și familia dvs.

Publicitate

Dezrădăcinarea dispozitivelor suspecte sau a lipitorilor din rețeaua dvs. poate fi un proces îndelungat, un proces care necesită detectivism și vigilență. Totuși, nu încercăm să stârnim paranoia. Șansele sunt că nu veți găsi nimic ieșit din comun, iar acele descărcări lente sau viteze proaste de Wi-Fi sunt cu totul altceva. Chiar și așa, este bine să știi cum să sondezi o rețea și ce să faci dacă găsești ceva nefamiliar. Amintiți-vă doar să vă folosiți puterile pentru bine.